Die Definition der Funktionstrennung

Die Funktionstrennung, auch bekannt als Segregation of Duties (SoD), ist der Grundsatz, dass kein einzelner Benutzer die vollständige Kontrolle über sensible Systeme, Prozesse oder Aktivitäten haben sollte. Zum Beispiel kann eine Person eine Aufgabe nicht ohne eine andere Person erledigen, die als Kontrollperson fungiert, oder die Anzahl der Zugriffe kann beschränkt werden. Die Funktionstrennung soll Sicherheitsprobleme wie Fehler, Betrug, Informationsmissbrauch, Sabotage und Diebstahl verhindern.

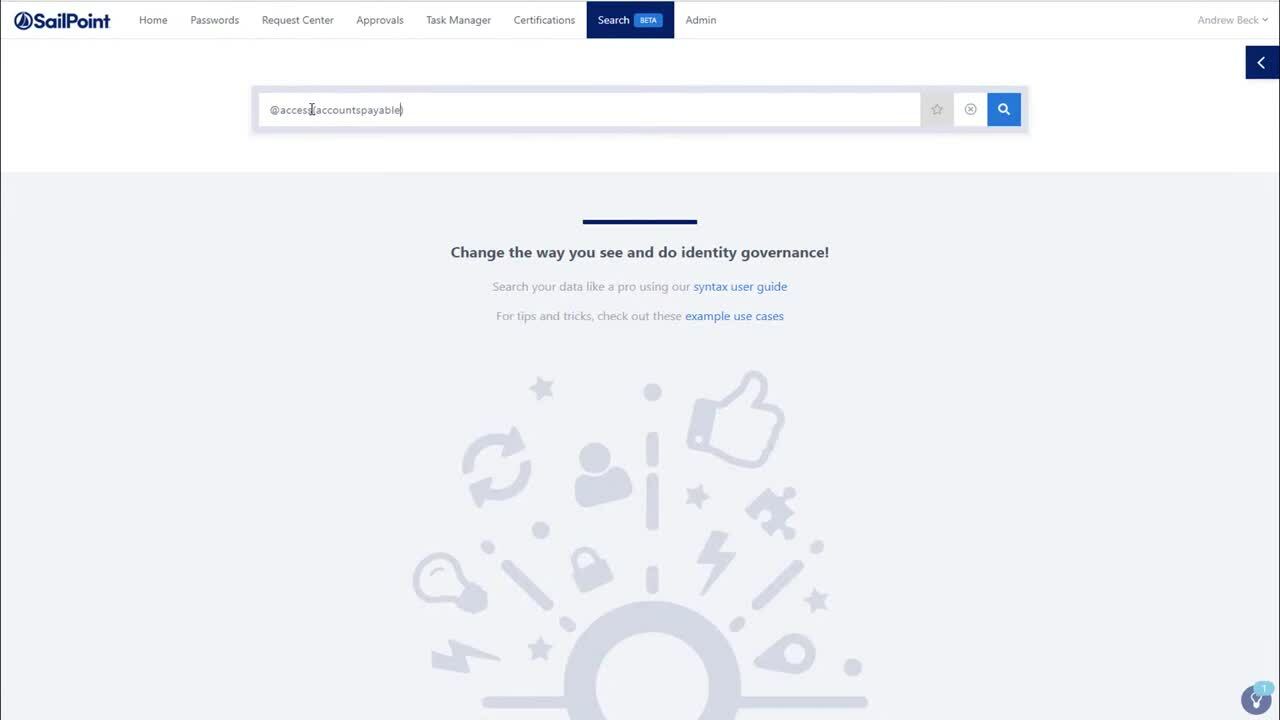

Erfahren Sie, wie Administratoren schnell Richtlinien zur Funktionstrennung entwickeln können, um das Betrugsrisiko zu verringern und Compliance mit den Vorschriften zu gewährleisten.

Die Durchsetzung der Funktionstrennung kann statisch oder dynamisch sein.

- Statische Durchsetzung

Ein und dieselbe Person kann keine Rollen ausüben, die in Konflikt miteinander stehen. Zum Beispiel sollte die Person, die die Zahlung per Scheck genehmigt, nicht jene sein, die den Scheck elektronisch unterzeichnet. - Dynamische Durchsetzung

Die Kontrolle wird in Echtzeit durchgeführt. Benutzer benötigen eine Genehmigung durch eine autorisierte Person, um eine Aufgabe zu erledigen.

Bei der Funktionstrennung werden die Aufgaben in vier Kategorien unterteilt: Autorisierung, Verwahrung, Abgleich und Aufzeichnung. Den Protokollen folgend, führen verschiedene Personen die folgenden Aufgaben als Teil des Kontrollsystems aus.

- Autorisierung

Die Überprüfung und Genehmigung von Transaktionen oder Vorgängen - Verwahrung von Vermögenswerten

Kontrolle des Zugriffs auf physische und digitale Vermögenswerte und Systeme - Abgleich

Die Überprüfung der Richtigkeit, Vollständigkeit und Gültigkeit von Transaktionen oder Vorgängen - Aufzeichnung von Transaktionen

Die Erstellung und Pflege von Aufzeichnungen im Zusammenhang mit Transaktionen oder Vorgängen

Die Bedeutung der Funktionstrennung

Wichtige Unternehmenbereiche für die Funktionstrennung sind:

- Buchhaltung und Finanzen

- Cybersicherheit

- Informationstechnologie

- Andere Bereiche, die einen entscheidenden Einfluss auf das Unternehmen haben können

Die Einführung der Funktionstrennung in sensiblen Bereichen hilft, Risiken im Zusammenhang mit Insiderbedrohungen zu minimieren, wie:

- Fälschung von Finanzunterlagen, um Gewinnprognosen zu erfüllen

- Unternehmensspionage

- Diebstahl von Geld des Unternehmens

Compliance ist ein weiterer Grund für die Einführung einer Funktionstrennung. In den Vereinigten Staaten schreibt der Sarbanes-Oxley Act (SOX) von 2002 die Funktionstrennung vor. Das Ziel ist der Schutz vor Buchhaltungsbetrug, bei dem Abschlüsse gefälscht werden.

Unter SOX sind Prüfungsausschüsse und leitende Angestellte für die Richtigkeit der Finanzberichte verantwortlich. Die Funktionstrennung ist erforderlich, um wirksame interne Kontrollsysteme für die Finanzberichterstattung zu schaffen, um ihre Richtigkeit zu gewährleisten.

Hier sind einige weitere Gründe, aus denen eine Funktionstrennung wichtig ist:

Rechenschaftspflicht

Ein Programm zur Funktionstrennung fördert die Rechenschaftspflicht und Transparenz innerhalb des Unternehmens, indem es bestimmten Teams und Einzelpersonen Zuständigkeiten zuweist. Zusätzlich zu ihren Zuständigkeiten sind sie für die Aufsicht über verwandte Funktionen und Aktivitäten verantwortlich.

Detailgenauigkeit

Niemand mag es, Fehler zu machen. Die Funktionstrennung bietet einen Überblick, der Fehler sichtbar macht. Aufgrund der Kontrollen entwickelt sich in den Unternehmen eine Kultur der Detailgenauigkeit, die vom Wunsch getragen wird, Fehler zu vermeiden. Davon profitieren alle Aspekte des Unternehmens.

Fehlervermeidung

Durch die Zuweisung unterschiedlicher Aufgaben und Zuständigkeiten an Einzelpersonen oder Teams ermöglicht es die Funktionstrennung Unternehmen, Fehler rechtzeitig zu erkennen. Auf diese Weise wird verhindert, dass Zeit für Korrekturen (im besten Fall) oder für rechtliche Problemen und Verstöße gegen die Compliance (im schlimmsten Fall) aufgewandt werden muss.

Betrugsprävention

Die Funktionstrennung, wie Autorisierung, Aufzeichnung und Verwahrung, bietet ein System von Kontrollen und Gegenkontrollen, das das Betrugsrisiko erheblich reduziert. Da keine Person oder kein Team die vollständige Kontrolle über sensible Prozesse oder Funktionen hat, werden Manipulation, Veruntreuung oder andere Arten von finanziellem Fehlverhalten ausgeschlossen.

Risiken der Funktionstrennung

Die Funktionstrennung bietet viele Vorteile. Es gibt aber auch eine Reihe von Herausforderungen, darunter wären:

- Sie verkompliziert Geschäftsabläufe.

- Sie schafft Konflikte zwischen Sicherheit und Effizienz.

- Sie erweckt den falschen Eindruck, dass Fehler reduziert werden.

- Sie beeinflusst die Zufriedenheit, das Engagement und die Bindung der Mitarbeitenden.

- Sie erhöht den Personalbedarf und die Kosten.

- Sie bietet Möglichkeiten für geheime Absprachen.

- Sie reduziert die betriebliche Produktivität.

Bewährte Praktiken für die Funktionstrennung

Bewerten Sie die Risikostufen bei der Festlegung des Funktionstrennung

Die Funktionstrennung wird je nach Unternehmen und Abteilung unterschiedlich sein. Bei der Festlegung des besten Ansatzes sollten jedoch alle Unternehmen Richtlinien auf Grundlage der jeweiligen Risikostufen erstellen und umsetzen.

Stellen Sie sicher, dass die Funktionstrennung nachweisbar ist

Um ihre Effizienz zu bestätigen, sollten die Abläufe der Funktionstrennung dokumentiert werden, damit sie für eine externe Partei nachweisbar sind.

Führen Sie Mitarbeiterschulungen durch, um die Bedeutung der Funktionstrennung zu vermitteln.

Nehmen Sie sich Zeit für die Entwicklung und Planung von Mitarbeiterschulungen, die das Wie und Warum der Funktionstrennung erklären. So können Sie die Effizienz des Programms verbessern und die Unterstützung der Mitarbeitenden gewinnen.

Definieren und dokumentieren Sie die Zuständigkeiten im Rahmen der Funktionstrennung

Alle Prozesse, Rollen und Zuständigkeiten der Funktionstrennung sollten klar definiert und dokumentiert werden. Dazu sollte gehören, wer – eine bestimmte Person oder eine betriebliche Position – für die Initiierung, Einreichung, Genehmigung, Überprüfung und Prüfung der Aktivitäten im Rahmen der Funktionstrennung verantwortlich ist.

Kontrolle der Compliance der Funktionstrennung

Für viele Unternehmen ist die Funktionstrennung eine Compliance-Anforderung oder Teil eines Compliance-Programms. Unternehmen sollten das Programm regelmäßig überprüfen, um sicherzustellen, dass die damit verbundenen Kontrollen und Abläufe den sich verändernden Anforderungen entsprechen.

Bewerten Sie die Maßnahmen zur Funktionstrennung, um Verbesserungsmöglichkeiten zu ermitteln

Holen Sie Feedback von Benutzern und Prüfern ein, um proaktiv Bereiche zu identifizieren, die optimiert und verbessert werden können, um Abläufe zu straffen und Risiken zu verringern.

Führen Sie regelmäßige Überprüfungen durch und passen Sie die Abläufe zur Funktionstrennung an

Es sollten Kontrollen definiert und implementiert werden, um eine laufende Überwachung und regelmäßige Überprüfungen der Funktionstrennung durchzuführen und sicherzustellen, dass die Prozesse die betriebliche Effizienz nicht beeinträchtigen. Außerdem sollte die Wirksamkeit überprüft werden. Dies sollte Berichte umfassen, um die Ergebnisse zu dokumentieren.

Funktionstrennung als Ergänzung des Risikomanagement-Portfolios

Die Einbeziehung der Funktionstrennung in das Risikomanagement kann eine einfache und kostengünstige Methode sein, um die Effizienz zu erhöhen. Eine Funktionstrennung im gesamten Unternehmen (vom Betrieb über die Entwicklung und die Finanzen bis zur IT-Sicherheit) kann das Gesamtrisiko verringern.

Durch die Funktionstrennung werden Kontrollen und Gegenkontrollen eingeführt, die dazu beitragen, Probleme zu vermeiden, die sich negativ auf ein Unternehmen auswirken und zu finanziellen Verlusten, behördlichen Strafen und irreparablen Schäden für die Marke führen können. Sie hilft auch, Fehler zu minimieren, Betrug zu verhindern und das Ausmaß der Schäden zu begrenzen, die ein Vorfall verursachen kann.